一种可信计算机系统的设计与实现

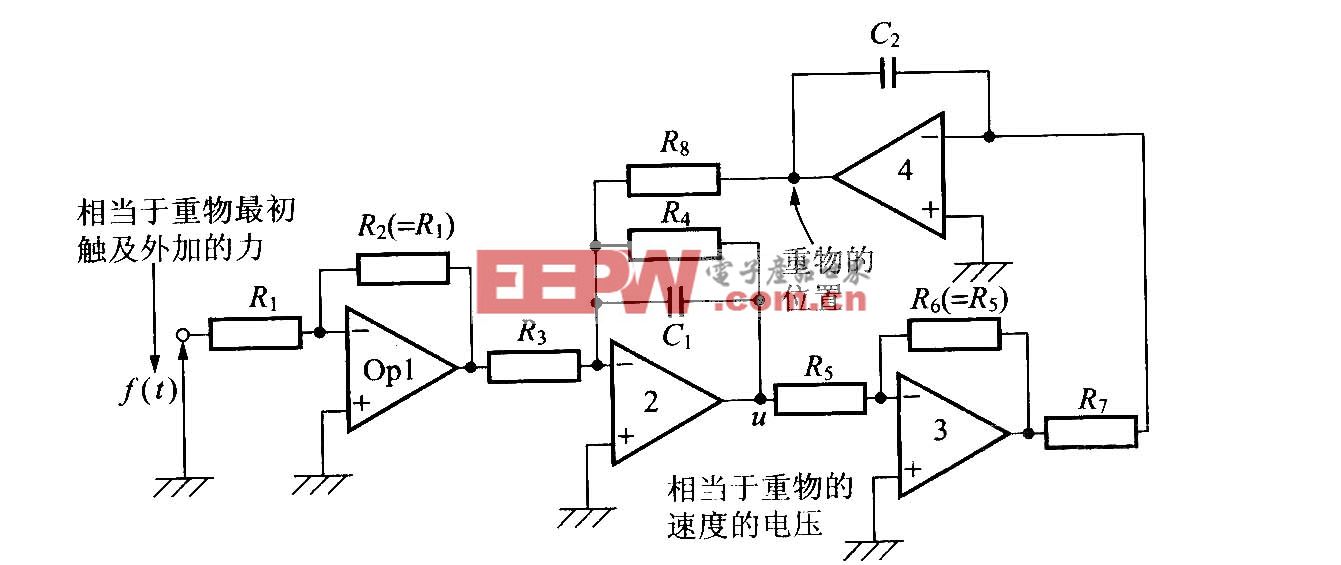

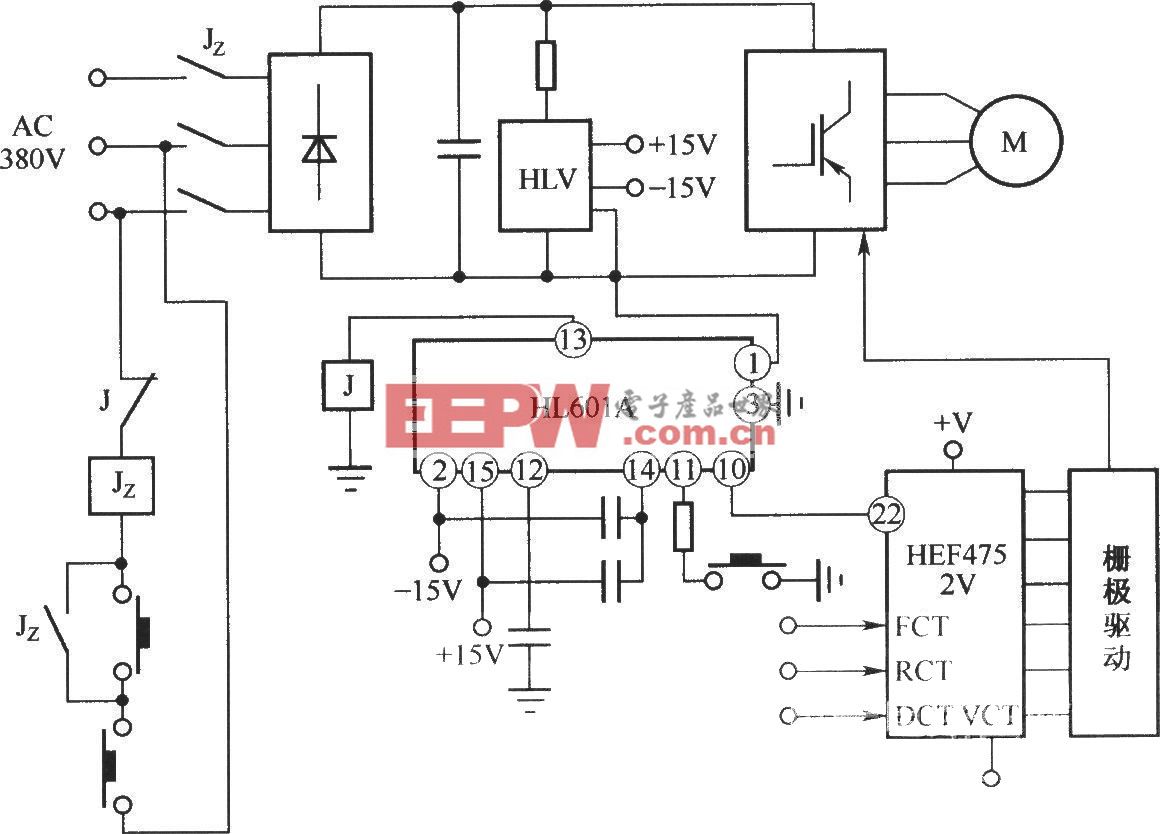

ESM 还包括一个嵌入式操作系统JetOS ,主要负责对嵌入式模块的管理。JetOS 的软件模块主要分为6大部分:主控系统、通讯系统、命令处理系统、智能卡接口模块、文件系统、密钥管理系统。每一个都和其他的模块有一定的联系,但并不是全互联的。图6 表明了其结构。

1) 主控系统 主控系统负责监控通讯通道,同时要控制ESM 自身系统的安全和稳定运行。与它有联系的有3 个子系统:通讯子系统、命令处理子系统和智能卡接口子系统。因此它要控制并管理这3 个子系统的正常运行,他们之间主要是调用和被调用的关系:代写医学论文主控系统会监控系统异常和正常事件的发生,一旦被激活,它会调用通讯系统与主机通讯,接收命令,转而调用命令处理子系统,对主机的要求做出响应。如果是和智能卡相关的,它会直接调用智能卡接口模块。主控模块并不直接和文件系统以及密钥管理系统关联,它只是通过命令处理系统来调用。主控系统还执行有权限的开关机功能,这也是通过对智能卡接口模块和通讯系统的调用来实现的。

2) 通讯系统 通讯系统是ESM 和主机之间的唯一接口,是控制和主机相互通讯和传送控制命令的通道。它包含一个命令通道、一个辅助的数据通道以及一个控制用通道。命令通道提供了和主机的函数调用接口、辅助的数据通道通过PCI总线方式来传输大容量数据,主要是加解密数据、控制用通道利用I2C总线来传输控制信号控制主机外设。

3) 命令处理子系统 JetOS 提供给主机的命令调用功能都是通过命令处理子系统来实现。命令处理子系统连接了4 个主要的系统模块。由于命令处理模块要执行各种安全功能或操作,它必须能够自主调用所需要的资源。但在超循环结构中,命令处理子系统是不能自主运行的,它属于前台系统,它必须通过主控系统的调用来激活。同时它要受到主控系统的监控,代写英语论文一旦命令处理模块执行异常或碰到非法操作,主控系统会直接采取相应措施来控制主机,这是通过检测命令处理系统的返回应答码来实现的。

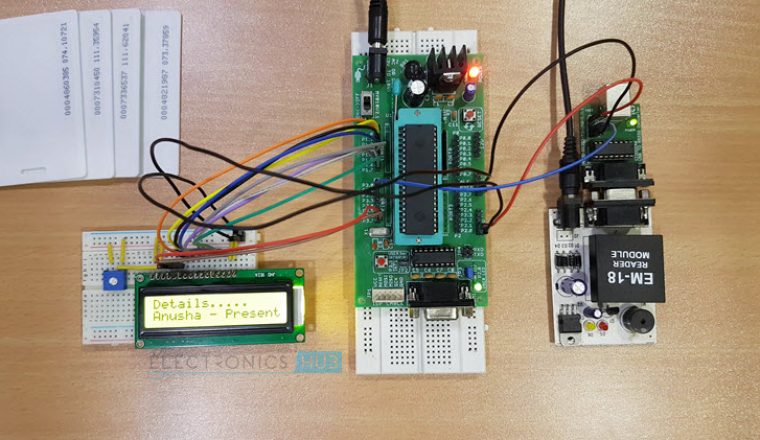

4) 智能卡接口模块 智能卡的硬件接口是用GPIO 实现的,在JetOS 中,需要用纯软件模拟的方式来控制智能卡设备,需要一个专门的智能卡接口模块。它通过控制GPIO 信号来与智能卡通讯,提供了一个标准的智能卡软件接口。它受主控系统的调用,同时也受命令处理系统的调用。主控系统在执行开关机权限检测或身份认证,卡异常监控等功能时,会直接调用智能卡接口来执行卡操作。而碰到通用性智能卡应用比如卡验证,加解密,圈存圈提(银行应用) 时,会由命令处理模块来发出调用命令。

5) 文件系统 在JetOS 管理ESM 并执行各项功能时,需要一个简单的文件系统来存贮各种重要的JetOS 系统文件和应用参数。文件系统同时考虑了密钥管理系统的实现,因为密钥管理系统的一部分需要文件系统的支持,同时文件系统也给ESM 系统本身功能和应用的升级留下了扩充的余地,可以在文件系统中建立多个应用文件或多个功能性文件等等。

6) 密钥管理系统 密钥管理[627 ]是实现整个ESM 系统安全的一个重要组成部分,这里考虑在JetOS 中实现一个简单的密钥管理功能,实现除了能够对自身所提供的加解密和认证签名系统提供支持外,还一定程度上实现整个系统环境下的密钥管理系统的局部功能。

应注意在JetOS 的模块图中并没有内存管理模块,并不是完全没有内存管理,只是内存管理的实现十分简单,而且由于ESM 的资源有限,实现一个完整的内存管理并没有必要,因此考虑了一种很简单的内存管理方式,在设计中采用顺序存储的方式,利用链表域来查找内存区域,内存并没有分配和回收,由于应用的特殊性,代写职称论文产生的碎片对系统性能的影响并不大。

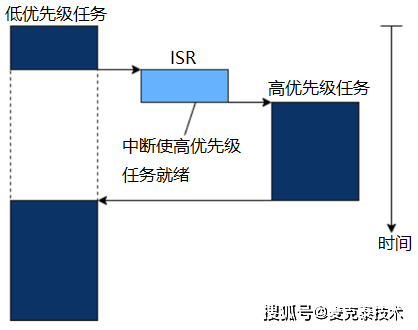

JetOS 的总体结构设计中采用了超循环结构,那么相应的在实现策略上就应该是一种被动的方式,即ESM 系统处于一个空闲等待状态,除了一些系统自身的例行操作之外,其余时间是等待事件的发生,主要是接收主机OS 的命令,然后进入命令处理系统进行处理,并返回结果给OS ,这是超循环结构所规定的模式。但这样的模式不能实现主动控制主机的功能,所以需要改进,考虑的一种方式就是采用主动和被动相结合,JetOS 可以被动地接收主机发送的命令,也可以主动向主机发送控制信号,但主要是以被动式为主的辅助以主动控制模式,这样ESM 同时扮演主设备和从设备。这种策略的好处主要是灵活,可以很好地满足功能设计上的各种应用需求。主动控制模式可以有效地增强主机的安全性能。可以说主动控制模式才真正体现了硬件一级的安全功能。

4 结 语

ESM 可以将计算机的功能进一步地扩大和延伸,再通过对操作系统Linux 内核的改造,加入嵌入式模块的主机就成为一个真正安全、体系严密的可信计算机。该设计基于对嵌入式系统的深入研究和应用,设计思想承前启后,既继承和保留现有通用计算机的体系和优点,又极大地增强了其安全性,有很强的应用价值。

参考文献

[1 ] TCG Specification Architecture Overview. Specification Revision 1. 2 [ EB/ OL ] . http :/ / www. trustedcomputinggroup. org/downloads/ TCG- 1 - 0 - Architecture - Overview. pdf , 2004204228.

[ 2 ] Zhang Xiaolan , Jaeger Trent , Doorn Leendert Van. Design and Implementation of a TCG2based Integrity Measurement Architecture[ EB/ OL ] . http :/ / www. ece. cmu. edu/ ~adrian/ 7312sp04/ readings/ rc23064. pdf ,2007204229.

[3 ] Labrosse Jean J . uC/ OS2II 源码公开的实时嵌入式操作系统[M] . 北京:中国电力出版社,2001.

[4 ] Wolf Wayne. 嵌入式系统设计原理[M] . 北京:机械工业出版社,2002.

[5 ] Barry Barry B. Intel 微处理器全系列:结构、编程、与接口[M] . 5 版. 北京:电子工业出版社,2001.

[6 ] 周学广,刘 艺. 信息安全学[M] . 北京:机械工业出版社,2003.

[7 ] 阙喜戎,孙 锐,龚向阳,等. 信息安全原理及应用[M] . 北京:清华大学出版社,2003.

更多医疗电子信息请关注:21ic

评论